Você já deve ter recebido um e-mail com "as nossas fotos ficaram ótimas.exe" em algum momento desta carreira na internet, não é mesmo? Acredite se quiser, mas muita gente caiu nessa fraude. Pois bem, assim como no "conto do bilhete premiado", nós aprendemos a identificar possíveis tentativas de ataques a dados pessoas, mas quem desconfiaria de uma foto de gatinho?

Uma grave falha de segurança poderia colocar todos os seus dados pessoas nas mãos de hackers com uma simples imagem divertida. Trata-se de um arquivo malicioso criado por crackers (veja as diferenças entre hackers e crackers aqui) que usa uma foto - em forma de link - para clonar seu Whatsapp E Telegram, além de acessar arquivos pessoais mesmo com a Criptografia de ponta-a-ponta ativada.

Quem descobriu a sacanagem foi o pessoal da Check Point Software Technologies. Segundo postagem publicada no último dia 15 de março, as recentes revelações do WikiLeaks a respeito de que instituições governamentais tem total autonomia e capacidade para invadir e monitorar qualquer conversa "secreta", ligaram o sinal de alerta para usuários mal-intencionados que também tenham tal capacidade. A vulnerabilidade descoberta pela Check Point atinge diretamente o uso dos serviços do Whatsapp e Telegram na versão WEB.

"Essa vulnerabilidade, se explorada, permitiria que os invasores assumissem completamente as contas dos usuários em qualquer navegador e acessassem as conversas pessoais e de grupo das vítimas, fotos, vídeos e outros arquivos compartilhados, listas de contatos e muito mais. Isso significa que os invasores podem potencialmente baixar suas fotos e ou publicá-las on-line, enviar mensagens em seu nome, exigir resgate e até mesmo assumir contas de seus amigos.", diz a postagem.

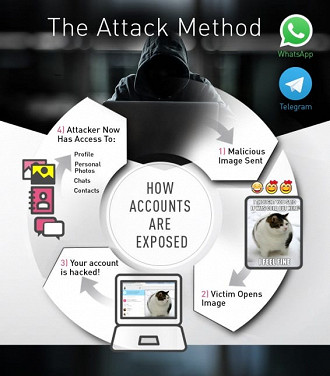

Como funciona o golpe?

- O meliante envia uma imagem com formato HTML para a vítima;

- A vítima recebe e abre a imagem corretamente no navegador (até aí tudo funciona perfeitamente);

- Imediatamente sua conta é hackeada e o meliante toma acesso ao seus dados, fotos, arquivos e conversas;

- O hacker pode fazer o que quiser com seus dados sem o seu consentimento.

Vídeo demonstração no Whatsapp:

Video demonstração no Telegram:

Como se proteger?

- Você deve ter percebido que o arquivo recebido pela vítima não vem da mesma forma que uma imagem convencional, de quando você envia uma foto, por exemplo. Esse é o principal indício de que você não deve abrir tal arquivo.

- Obviamente não abra um arquivo vindo aleatoriamente de uma pessoa desconhecida. Se for de alguém conhecido, pergunte a ela do que se trata.

- Procure sempre tentar identificar a extensão do arquivo que você está recebendo:

∟ JPEG - Imagem

∟ PNG - Imagem

∟ EXE - arquivo executável (um programa)

∟ HTML - Página da web (caso deste golpe)

∟ PDF - Se você costuma abrir seu Whatsapp Web em qualquer lugar, tenha o hábito de desconectar de outros computadores sempre que lembrar. Assim você evita que esteja com o mensageiro aberto em dois PCs ao mesmo tempo ou que mais alguém esteja acessando sua conta.

O Whatsapp trabalha com a verificação a Verificação em duas etapas - que é um procedimento de segurança imprescindível para que você tenha total controle sobre seus dados. Veja o que esta verificação faz e como aplicar em seu app.

Para mais dicas de segurança, acesse e siga a seção SEGURANÇA aqui no Oficina da Net.

Fique esperto!