Quem vê os hackers roubando senhas e cartões bancários, invadindo Facebook e clonando WhatsApp, hoje em dia, nem imagina que essa "profissão" é muito mais velha do que se imagina. Invadir algum sistema tecnológico é tão antigo que não começou nem com a Internet nem com os computadores pessoais.

Muito antes das máquinas estarem prontas para tomar conta das casas das pessoas, os hackers já estavam por aí invadindo o que tinha para ser invadido na época: redes telefônicas, máquinas de cartões perfurados, terminais, mainframes e até telégrafos.

As motivações para os atos também eram um pouco diferentes naquela época e nem sempre giravam em torno do interesse financeiro, como é mais comum nos dias de hoje. Havia os hackers que usavam suas habilidades para fins altruístas, os que usavam para se desafiar, os que usavam para resolver problemas pontuais e até aqueles que o faziam somente por honra de serem conhecidos como capazes de fazer aquilo.Confira agora 10 hackers que já estavam em ação muito antes dos computadores pessoais.

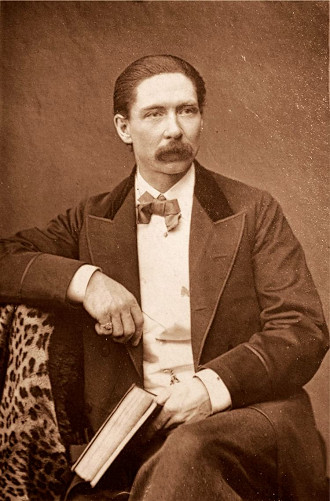

Nevil Maskelyne hackeia uma demonstração de telégrafo sem fio em 1903

Hackear alguma coisa nem sempre foi fisicamente possível, mas no segundo em que isso mudou, lá estava alguém, pronto para hackear e violar alguma coisa. E o nome deste alguém pioneiro era Nevil Maskleyne, o primeiro hacker da história, mesmo que o termo hacker só fosse surgir mais de 60 anos depois. Nevil foi o cara que invadiu uma demonstração de telégrafos, ao vivo, em 1903.

Quem estava fazendo a demonstração de como a invenção funcionava era o italiano Guglielmo Marconi, que alega ser o criador da tecnologia. Na ocasião Marconi queria provar ao público que seus telégrafos sem fio eram seguros e que qualquer coisa que fosse enviada através deles seria completamente privada.

P.S. Fiz questão em grifar a parte sobre Marconi ser o criador do telégrafo, pois como se sabe, o inventor foi um brasileiro: Landell de Moura, que infelizmente não tornou pública sua invenção e não conseguiu os créditos necessários. A história completa pode ser acompanhada aqui.

Quando a apresentação pública começou, Marconi foi surpreendido por uma estranha mensagem que passou a ser emitida. Primeiro, apenas apitou a palavra "Ratos" repetidas vezes, depois completou o escárnio público: "Havia um jovem da Itália que enganou o público de maneira bonita". Ou, no original:

Rats rats rats rats. There was a young fellow of Italy, who diddled the public quite prettily...

Marconi foi publicamente humilhado, mas antes que se preocupasse em descobrir quem estava por trás disso, Maskleyne surgiu. O próprio hacker escreveu e publicou alguns artigos se gabando do que havia feito e por que havia feito. Segundo ele reafirmou diversas vezes, foi para o bem público. As pessoas precisavam saber que, se eles começassem a enviar mensagens sem fios, suas informações não permaneceriam totalmente privadas. René Carmille é conhecido como o "primeiro hacker ético" da história e você vai ver que ele não poderia ter um título mais adequado. Carmille era um membro da Resistência na França ocupada pelos nazistas, e sua invasão salvou milhares de vidas de judeus. Como ele era um especialista naqueles antigos computadores que funcionavam através de cartões perfurados que existiam nos anos 30 e que foram instalados no governo de Vichy (como era chamada a França durante a ocupação nazista) ele tinha os meios necessários para atacar os alemães da maneira mais discreta possível.

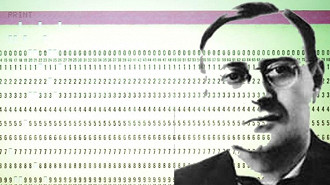

Rene Carmille hackeia o banco de dados nazista sobre franceses judeus em 1940

Os computadores tinham a importante tarefa de processar informações e rastrear judeus para que os nazistas pudessem chegar até eles. Quando Carmille soube que os nazistas estavam aquelas máquinas ele se ofereceu para ajudá-los com os computadores como se fosse um simpatizante da causa. Infelizmente para os alemães, Carmille não era antissemita, mas sim um cara com um plano.

Depois que teve acesso e começou a trabalhar com os computadores, o que ele fez foi hackear as máquinas para que, não importasse o que os nazistas colocassem no arquivo de alguém; a ficha nunca os marcaria como "judeu". Quando os alemães perceberam o que estava acontecendo, Carmille ainda conseguiu mais uma sobrevida, convencendo-os de que ele não sabia o motivo das máquinas não estarem funcionando corretamente pelos últimos dois anos, no mínimo.

Mas a mentira não durou para sempre e quando os nazistas descobriram o que ele havia feito, Carmille pagou caro. Em 1944, os nazistas o enviaram para o campo de concentração de Dachau, onde trabalharia até morrer.

O ato de Carmille acabou com sua vida, mas se existe um jeito de amenizar isso, é pensar que uma vida acabou sendo um pequeno preço a se pagar se comparado aos milhares de franceses que ele salvou.

David Condon, o primeiro a quebrar uma linha telefônica, em 1955

Nos anos 1960 e 1970 houve uma cena bastante movimentada de pessoas que invadiam linhas telefônicas. Os "Phones Phreaks", como eles se chamavam (uma brincadeira com "Freak" que significa "maluco"), descobriram que, se tocassem o som certo em um telefone, poderiam se conectar diretamente à rede.

Como o grupo era composto, em sua grande parte, por adolescentes descobrindo coisas novas, a maioria deles usava o truque apenas para fazer ligações telefônicas para os amigos que moravam longe e contar a eles que estavam fazendo uma chamada gratuita graças ao truque. Porém, as possibilidades iam além de uma inocente ligação de graça, como as pessoas descobririam.

O homem que descobriu esse truque com os telefones foi David Condon. Em 1955, ele assoviou suas flautas de brinquedo (um apito para aves e outro para gatos) em seu telefone, testando e comprovando, pela primeira vez, a teoria sobre como os sistemas de telefonia funcionavam.

Funcionava mais ou menos assim: O som que o apito fazia era um código secreto reconhecido pelo sistema telefônico, que assim acreditava que ele era um empregado da companhia tentando manter contato e assim o conectava a um operador de chamadas de longa distância, que, por sua vez, achando que estava conversando com um colega, ligava-o a qualquer número de telefone que ele pedisse, de graça.

Condon só usou seu truque para economizar alguns centavos em ligações telefônicas de longa distância, mas acidentalmente plantou as sementes de um movimento inteiro. Os phreaks evoluiriam as táticas e se tornaram, eventualmente, os primeiros hackers de computador.

Essa galera ficou tão temida que nos anos 90, Kevin Mitnick - um ex phreaker - foi considerado um dos presos mais perigosos e vigiados do mundo. Após sua prisão, os oficiais que o colocaram atrás das grades fizeram um juiz acreditar que ele poderia invadir até mesmo os famosos códigos nucleares americanos e iniciar uma 3ª guerra mundial caso quisesse.

Exageros à parte, o que interessa é que a cena inteira de hackers nunca teria existido sem um homem e uma flauta do brinquedo para dar início ao movimento.

Joybubbles, a primeira pessoa a hackear por assovio, em 1957

David Condon, que vimos há pouco, pode até ter sido o primeiro phreak, mas não foi ele quem o tornou famoso e deu início a um movimento de massa. O responsável foi Joe Engressia, mais conhecido como "Joybubbles".

Joybubbles era um gênio que, por ser cego e otimizar seus demais sentidos, tinha um controle perfeito de sua voz. Ele podia imitar qualquer nota que ouvia, até mesmo as menores mudanças de tom que seriam imperceptíveis para qualquer outra pessoa. Quando ele tinha apenas sete anos de idade, ele descobriu como usar essa habilidade para invadir o sistema da companhia telefônica.

Seu tom era tão forte que ele não precisava de flautas e apitos como Condon. Ele apenas tinha que posicionar os lábios na maneira correta, assoviar no telefone e pronto, isso era suficiente para que a central o ligasse a qualquer lugar que ele quisesse ir.

Ele até ganhou uma grana com isso, cobrando de seus amigos US$ 1 para invadir seus telefones e deixá-los fazer chamadas de longa distância gratuitas. Em 1971, ele se transformou em uma pequena celebridade quando a revista Esquire escreveu um artigo sobre ele e a cena do telefone e dos Phone Phreakers.

O artigo lhe rendeu um pouco de atenção e muitos problemas. Joybubbles foi preso por fraude por causa de sua invasão naquele mesmo ano. Ele afirma, porém, que foi preso de propósito. Joybubbles estava convencido de que, se fosse preso, poderia ser contratado por uma empresa de telecomunicações e ser consultor de segurança. Finalmente seu talento renderia mais do que 1 dólar por telefonema.

A demonstração que Joybubbles fez para a Esquire e que lhe trouxe tantos problemas pode ser vista abaixo.

Allan Scherr, a primeira pessoa a hackear uma senha de computador, em 1962

O primeiro computador a ser protegido com uma senha também foi o primeiro computador a ser hackeado, nada mais natural. E, graças a Allan Scherr, isso aconteceu muitas e muitas vezes.

As primeiras senhas de computador surgiram no MIT, Massachusetts Institute of Technology, em 1962, pois como a universidade tinha mais alunos do que computadores, as máquinas precisavam ser compartilhadas. A necessidade das senhas surgiu quando o pessoal quis ter um pouco de privacidade e, para tornar o sistema eficaz, além da criação de senhas o pessoal bolou também a criação de um limite diário de quatro horas de uso para cada conta. Assim evitava-se que os usuários monopolizassem os computadores.

E se a privacidade foi a base para a criação das senhas, o tempo de uso foi a base para o primeiro hacking de senha. Quem teve a ideia foi Allan Scherr, um estudante que se cansou do limite estipulado pela universidade. Como os computadores da época ainda funcionavam na base dos cartões perfurados, o que ele fez foi criar um cartão que enganasse o sistema e o fazia imprimir todas as senhas cadastradas. Depois era só usá-las para fazer o login e gastar o tempo de outra pessoa.

E esse capítulo teve mais uma parte importante: Após compartilhar as senhas com seus amigos, logo eles passariam a invadir a conta do seu professor e deixar mensagens tirando sarro dele. Assim nasceu, também, o primeiro troll da internet (embora eles estivessem offline, é verdade).

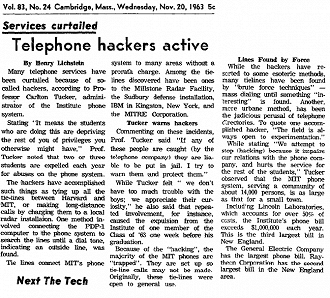

O termo "hacker" é bem conhecido, hoje, e todo mundo sabe bem o seu significado, porém houve uma época em que ele não era conhecido e alguém precisou citá-lo pela primeira vez. Isso ocorreu em 1963, quando um professor chamado Carlton Tucker (do MIT, a mesma universidade do tópico anterior) usou a palavra para descrever algo que não havia deixado-o nem um pouco feliz. Naquele ano o MIT foi bombardeado por um grupo de phreaks, ocasião em que eles invadiram a rede telefônica da escola e fizeram com que todas as linhas ligassem para Harvard, impossibilitando que a universidade pudesse ligar para qualquer outro local ou então receber chamadas. Logo após eles começaram a fazer uma série de chamadas aleatórias de longa distância, fazendo parecer com que fossem resultado de um erro causado por um radar; tudo apenas para incomodar. Diante de um sistema telefônico totalmente travado Tucker, irritado, soltou a palavra que mudaria a história. A palavra "hack" já estava em uso no MIT, mas na época, apenas se referia ao trabalho em eletrônica. Ele estendeu o termo aos phreaks, chamando-os de "hackers" pela primeira vez. Mas engana-se quem pensa que o professor estava contente com o modo como aqueles caras avançavam os estudos sobre telefonia e segurança, mesmo que indiretamente. Tucker tratou de fazer um alerta para todos os hackers da universidade: "Se qualquer uma dessas pessoas for pega, elas podem ser colocadas na cadeia." Para a sorte do avanço tecnológico, ninguém deu bola para o aviso. Muito se discute sobre qual tenha sido o primeiro vírus de computador da história (inclusive temos um post aqui no Oficina que mostra algumas teorias diferentes), mas muitos afirma que o pioneiro foi um programa chamado RABBITS. Ninguém sabe quem fez ou por que fez o RABBITS, mas uma coisa é certa: ele derrubou o Centro de Computação da Universidade de Washington rapidinho. O nome vinha do modo como o programa malicioso operava: Tudo começava com um software minúsculo e discreto que começava a fazer cópias de si mesmo, procriando como se fosse um coelho (Rabbit, em inglês). Assim, em 1969, alguém o instalou em um computador na universidade e o deixou rodar livremente. O programa fez duas cópias de si mesmo e, em seguida, cada uma dessas cópias fez cópias, que então fizeram mais cópias e o processo seguiu até que o computador ficasse sobrecarregado e parasse de funcionar. Cinco anos depois, alguém que ouviu a história gostou da ideia que resolveu copiá-la. Ele criou seu próprio vírus, chamou de Wabbit, e o colocou na ARPANET, a versão inicial da Internet, para derrubar usuários. A primeira pessoa a enviar um vírus por e-mail foi Ray Tomlinson - também conhecido como o próprio cara que inventou o e-mail. Chamado de Creeper, o vírus foi o primeiro worm de computador de todos os tempos. O programa era construído para fazer cópias de si mesmo e assim se espalhar pela ARPANET através das mensagens de e-mail. Cada cópia criava uma pequena mensagem nos terminais dizendo: "Eu sou o Creeper: pegue-me se puder". (Creeper pode ser traduzido como "trepadeira", "rastejador" ou até mesmo "arpão"). Mas o vírus não foi criado por Ray, e sim por Bob Thomas, um dos seus colegas. A criação original de Thomas era mais inofensiva: sua ideia tratava-se apenas de um programa que saltava de um computador para outro, sempre se autoexcluindo do computador antigo após viajar para um computador novo; sem deixar qualquer dano ou marca aos computadores pelos quais passava. Tudo a título de pesquisa e diversão. Tomlinson, no entanto, decidiu modificá-lo para que ele não se excluísse e, em vez disso, lotasse o computador alvo até que ele parasse de funcionar. Quase tão logo a ARPANET e o e-mail foram inventados, ele enviou o primeiro vírus para derrubá-la. Antes que a dupla de fundadores da Apple ganhasse uma fortuna vendendo computadores, iPods e iPhones os Steve's fizeram o que todo mundo fazia na época: Invadiram sistemas de telefonia, porém com mais estilo. Wozniak, o verdadeiro gênio por trás da Apple, havia lido o artigo da Esquire sobre Joybubbles e os phreaks, e achou que aquilo era uma das coisas mais emocionantes e desafiadoras que ele poderia ter. Ele ficou tão empolado com aquilo que rastreou um dos caras mencionados na história, John "Captain Crunch" Draper, e o convidou para ir até sua casa.

Os Phone Phreaks do MIT se tornam os primeiros "hackers", em 1963

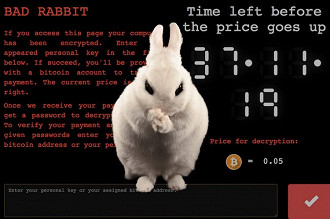

RABBITS talvez tenha sido o primeiro vírus de computador, em 1969

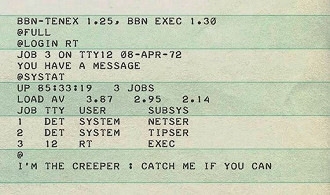

Ray Tomlinson e Bob Thomas colocam o primeiro vírus na Internet, em 1971

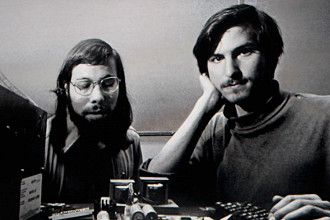

Steve Jobs e Steve Wozniak iniciam a vida de hackers, em 1971

Depois de aprender como invadir sistemas de telefone com o Captain Crunch, Wozniak sentou-se e construiu o lendário dispositivo Blue Box, projetado para facilitar a invasão de sistemas de telefonia. Então ele começou a brincar com a ferramenta e passar trotes. Em um deles fingiu ser o famoso diplomata Henry Kissinger (um dos americanos mais famosos e importantes dos anos 60 e 70) e telefonou para o Vaticano para falar com o Papa.

Quando ele contou ao seu amigo de escola Steve Jobs sobre a invenção, Jobs percebeu que havia dinheiro nessa ideia. Assim os dois começaram a produzir o Blue Box e vendê-los a seus colegas de turma, com Wozniak encarregado da área de tecnologia e Jobs encarregado das vendas.

E foi assim que a Apple começou: com os fundadores hackeando e ganhando dinheiro com fraudes nas empresas de telefonia.

John Walker cria o primeiro Cavalo de Troia em 1975

E não dava para terminar este post de feitos tecnológicos sem citar o primeiro Cavalo de Troia, disseminado no ano anterior ao lançamento do Apple I, que marca o início da computação pessoal.

Quem criou o trojan foi John Walker através de um jogo desenvolvido por ele chamado ANIMAL, que tentava adivinhar em qual animal o jogador estava pensando. O jogo foi um sucesso tão grande que todos os seus amigos queriam uma cópia.

O problema era que, em 1975, a única maneira de compartilhar um arquivo era gravá-lo em uma fita magnética e distribuir para quem quisesse uma cópia, um a um... mas Walker não tinha tempo para essa bobagem toda; ele precisava de um jeito mais veloz de passar o jogo adiante. Assim, ele pensou que seria mais fácil se criasse uma forma do jogo se distribuir de maneira automática, mesmo que o alvo não inserisse a fita do jogo no seu computador.

Assim ele atualizou seu jogo para que, enquanto alguém estivesse jogando, ele secretamente fizesse cópias de si mesmo em todos os diretórios que pudesse encontrar. Isso significava que o vírus se copiaria, inclusive, para os diretórios de outros usuários e para qualquer fita inserida no computador. Depois, se alguém pegasse essa outra fita, que poderia ser qualquer coisa, e a colocasse em um computador diferente, ele também passaria a ter o jogo de Walker.

Dessa forma, se alguém pedisse a ele uma cópia do ANIMAL, Walker poderia dizer para que checasse o seu computador. Mesmo que não soubessem, provavelmente já tinham uma cópia instalada.

Walker insiste que ele fez isso com bondade no coração e para facilitar seu trabalho. Segundo ele, também foi bacana de sua parte permitir que as pessoas soubessem "o que poderia ter acontecido se eu não fosse um cara legal."

Logo o Apple I seria lançado, os computadores se tornariam tão populares como nunca havia sido imaginado, a internet apareceria e os hackers se multiplicaria. Mas até então ser hacker era algo que poderia ser considerado uma coisa lega.

Leia mais: New Scientist, Jstor Daily, CNN, Los Padres, Computer Society, Wired, Many But Finite, Netogram, Corewar, Esquire, Four Milab, Listverse