Já se passaram oito meses desde que o Pix, meio de pagamento eletrônico, foi anunciado no Brasil. Por sua praticidade e gratuidade, o serviço se tornou rapidamente um dos meios mais populares de se receber e enviar dinheiro entre a sociedade brasileira.

O único problema é que a preferência por essa ferramenta chamou a atenção não somente de pessoas comuns, como também dos criminosos que se aproveitam do grande número de adeptos para aplicar golpes. Tal praticidade que necessita apenas de uma chave como CPF, CNPJ, email ou número de celular é vista com bons olhos por esses aproveitadores que dificultam o tempo de reação da vítima - ao perceber que caiu um golpe, fica claro que já é tarde demais.

Dito isso, é importante dar mais que a costumeira atenção para evitar ser vítima de fraude na plataforma. Para ajudar a proteger seus dados e principalmente o seu dinheiro, preparamos este artigo com os principais golpes que envolvem o Pix e como você pode se proteger deles.

Os golpes mais comuns do Pix

1. WhatsApp clonado

A clonagem de WhatsApp já é um golpe velho, mais antigo que o próprio Pix. Mas com a popularização desse novo sistema, os criminosos tiveram a audácia de aprimorar o método de clonagem. A premissa da artimanha ainda é a mesma: eles procuram argumentos convenientes, muitas vezes oportunos para a época, como a pandemia, por exemplo, para convencer a vítima a conceder acesso ao seu perfil no WhatsApp.

Geralmente, o golpista se passa por um representante de uma empresa ou de um órgão público e solicita um código de segurança ao proprietário da conta como se ele fosse necessário para alguma atualização, manutenção ou confirmação de cadastro. Ao passar esse código para o criminoso, a vítima permite que ele bloqueie imediatamente o seu acesso para começar a pedir dinheiro para a sua lista de contatos, passando-se pela vítima.

A partir desse momento, o criminoso pode inventar uma história bem convincente, como se precisasse do dinheiro para consertar o pneu do carro ou para pagar uma conta urgente, de preferência com transferência por Pix. Devido a agilidade do sistema em que o dinheiro é transferido, quando a primeira vítima ou a lista de contatos perceber que caiu em um golpe, recuperar o dinheiro é uma possibilidade pouco provável.

Como se proteger?

Primeiro, JAMAIS compartilhe o código que você costuma receber por SMS. Caso receba alguma ligação, mensagem ou email que solicite esse código, encerre o contato sem medo. Desconfie de qualquer pessoa que solicite dados pessoais.

Além disso, se alguém da sua lista de contatos lhe pedir dinheiro com uma conversa no mínimo estranha, desconfie! Certifique-se de que você está falando exatamente com o seu contato. Tente ligar para a pessoa (desde que não seja o WhatsApp) ou falar com algum parente próximo.

Terceiro, ative a autenticação em dois fatores, o vídeo acima mostra como fazer isso de forma simples e rápida.

2. Engenharia social

Uma extensão do golpe anterior é o que chamamos de aproveitamento de "engenharia social". Basicamente uma evolução do famoso golpe de clonagem do WhatsApp, porém de uma forma totalmente nova, impossível de se combater com a tecnologia. Embora existam diversos métodos para manter uma conta segura, um dos mais eficazes é a autenticação em duas etapas, recurso altamente recomendado por especialistas. Contudo, até isso os criminosos conseguiram burlar.

A situação é a mesma do golpe do WhatsApp clonado: a golpista se passa por uma empresa, solicita a resposta de algumas perguntas e convence a vítima a passar o código de acesso que foi enviado por SMS. A nova etapa do golpe é aplicada quando o criminoso identifica que o usuário tem o procedimento de autenticação em duas etapas ativado em seu perfil, e para conseguir acessar, a vítima precisa desbloquear essa trava, mesmo que temporariamente.

A partir daí, uma nova ligação é feita para a vítima, agora se passando pela equipe de segurança do WhatsApp e dizendo que foi identificado uma suposta atividade maliciosa na conta. Para corrigir esse "problema", um e-mail foi enviado para que ele recadastre a dupla autenticação.

A vítima, de fato, recebe uma mensagem legítima do WhatsApp com os dizeres "Two-Step Verification Reset". Ao clicar nele para resetar a configuração de segurança, o usuário desabilita a proteção. Esse é o tempo suficiente para o criminoso conseguir o acesso com o mesmo código que foi enviado inicialmente.

Como se proteger?

Infelizmente, não existe nenhum meio eletrônico que consiga garantir uma maior proteção neste sentido. Mesmo assim, o método de autenticação em duas etapas (ou dois fatores) é o mais eficiente e por isso, recomendamos que esteja habilitado em seu perfil.

Caso você tenha caído no golpe inicial de ter passado o código SMS para o criminoso mesmo que sem saber, com a função habilitada você tem uma nova chance para conter a invasão. Saiba que o WhatsApp não costuma fazer ligações para seus usuários, por isso, desconfie e não passe nenhuma informação, nem faça nenhum procedimento que eles solicitarem.

3. Perfil falso

O método de perfil falso segue basicamente a mesma ideia dos outros dois citados anteriormente, porém, o golpista finge se passar por uma vítima sem nenhum tipo de contato com ela. Nesse tipo de golpe, os criminosos utilizam as fotos disponíveis em redes sociais para criar um novo perfil, se passando por ela e adicionando os mesmos amigos que do perfil original.

A partir daí, o golpista pode utilizar a mesma artimanha de solicitar um dinheiro urgentemente, de preferência via Pix. Como o número de celular é desconhecido, ele alega que teve de trocá-lo. Nesse tipo de situação, eles costumam se aproveitar das coisas que a vítima fala, como nome de alguém ou lugar onde trabalha, para incrementar ainda mais a história e torná-la convincente para receber a grana.

Como se proteger?

Primeiramente, confira as configurações das suas redes sociais e evite exposição pública. Além disso, fique atento quando receber mensagens de contatos com números desconhecidos, especialmente quando eles pedem dinheiro com urgência. Antes de fazer um Pix, certifique-se de que você está falando com a mesma pessoa da foto.

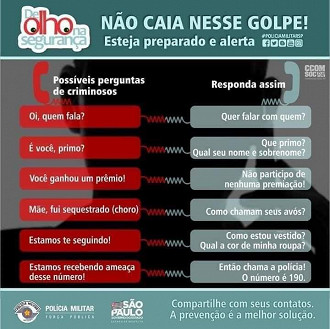

A polícia da cidade de São Paulo, fez uma mini cartilha de como reagir em caso de chamadas por telefone de bandidos em diversos casos, veja abaixo:

4. Central de relacionamento bancária falsa

Aproveitando da ignorância de muitas pessoas que ainda não sabem bem o que é e como utilizar o Pix, os golpistas costumam também se passar por um central de relacionamento bancária, dizendo que é necessário regularizar o cadastro das chaves para utilizar o serviço. Ele pode se passar por funcionário do banco em que a vítima tem conta e oferece ajuda para concluir o cadastramento. Como teste, o golpista induz a vítima a realizar uma transferência via Pix.

Como se proteger?

Sobre a veracidade dos procedimentos dos bancos solicitarem ao usuário o cadastramento de chaves Pix, a Febraban (Federação Brasileira de Bancos), explica que as instituições financeiras NÃO solicitam dados pessoais de seus clientes por telefone e nem por qualquer outro meio de forma ativa.

Dito isso, JAMAIS passe informações por telefone e, em caso de dúvida, procure os canais oficiais do seu banco, principalmente de forma presencial, se for possível.

5. QR Code falso

Além das chaves pessoais como CPF, CNPJ, email e telefone, o Pix aceita também o pagamento por QR Code. Esta modalidade é uma nova artimanha para os usuários enviarem dinheiro fácil para os golpistas. Durante essa pandemia, tem se tornado muito comum a apresentação de lives nas redes sociais, por exemplo, em que artistas promovem organizações de caridade para receber doações, muitas vezes, por QR code.

Nesta modalidade, o único trabalho do golpista é adulterar esse código para um que entregue o dinheiro em sua conta e retransmitir para as redes sociais. Isso pode acontecer ao vivo, no mesmo momento em que a live oficial está acontecendo, porém sendo retransmitida pelo golpista, ou inserida em gravações que ficam disponíveis na internet depois.

Como se proteger?

Verifique a fonte do conteúdo que você está assistindo. Nas redes sociais como Facebook, Twitter, Instagram, TikTok e YouTube, as contas de artistas costumam ser verificadas e recebem um selo oficial da plataforma. Identifique se a live que você está assistindo vem deste perfil oficial.

Outra forma é conferir para onde o seu dinheiro está indo. Antes de confirmar a realização da transação via Pix, você pode ver o nome, CPF e conta bancária do destinatário. Os órgãos promovidos por artistas costumam ter contas em seu nome, às vezes com CNPJ ou pelo menos o nome da instituição.

6. Cashback no Pix

Assim como ocorreu no golpe anterior, esta artimanha envolve pouco trabalho por parte do golpista. Isso porque é um procedimento baseado em fake news, isto é, divulgação de informações falsas.

Mensagens e vídeos começam a ser compartilhados em massa nas redes sociais dizendo que um bug no Pix permite que o usuário receba de volta um prêmio em dinheiro quando transfere valores para determinadas chaves. A pessoa que acredita nessa história está, na verdade, enviando dinheiro diretamente para o golpista, já que a chave contemplada é a dele.

Como se proteger?

Verifique a veracidade da informação. Existem diversos sites disponíveis na internet que esclarecem se uma informação é falsa ou verdadeira. Ferramentas como o bot da Agência Lupa, E-Farsas, Fake Check e Fato ou Fake são algumas delas.

Além disso, não caia na conversa de que existe um bug no sistema que concede prêmios a quem transfere pelo Pix. O Bacen (Banco Central), criador e administrador do sistema, garante que o Pix é seguro e livre de bugs.

Caí no golpe, e agora?

Se infelizmente você está tendo acesso a esta matéria só depois de ter sido vítima de um desses golpes, saiba também o que pode ser feito. Nesses casos, o próprio Banco Central recomenda a realização de um Boletim de Ocorrência junto à polícia de sua cidade.

Depois disso, você pode registrar uma reclamação junto ao banco em que o golpista recebeu o dinheiro. No extrato da sua conta de onde saiu o dinheiro, é possível identificar os dados da conta utilizada pelo golpista, dados esses que podem ser encontrados facilmente no comprovante de transferência.

Mesmo depois de ter feito isso, infelizmente não podemos garantir que você receberá seu dinheiro de volta. Na verdade, isso é bem pouco provável. Para evitar novos golpes entre seus amigos e familiares, compartilhe esta matéria com eles. É sempre bom estar atento!

Mais dicas PIX: