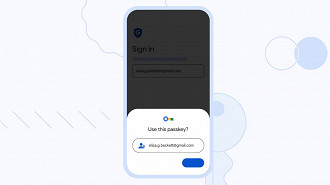

Passkeys, também conhecidas como chaves de acesso, são uma forma de entrar em sites e aplicativos sem precisar de senhas. Elas se tornaram populares em 2022, quando Google e Apple começaram a apoiar esse método. A grande vantagem é que o usuário não precisa lembrar de senhas complexas. Além disso, são mais seguras contra ataques de phishing, pois não envolvem o acesso não autorizado ao número de telefone da vítima.

Como as passkeys (chaves de acesso) funcionam?

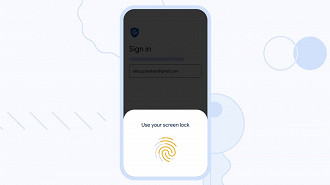

As chaves de acesso são um método de acesso a contas e aplicativos que utiliza impressão digital, detecção facial ou código PIN, que é uma senha armazenada localmente (fora do acesso à internet), sendo imune a ataques online. Geralmente, elas são armazenadas pelo sistema operacional (exemplo: Windows, Android) ou navegador (exemplo: Chrome, Firefox, Edge) e sincronizadas entre dispositivos usando a nuvem. Porém, há casos em que as chaves de acesso são armazenadas em um único aparelho, transformando-o em uma chave de segurança física, também conhecida como token de segurança.

Os tokens de segurança costumam armazenar informações como senhas e chaves criptográficas para gerar assinaturas digitais ou dados biométricos (impressões digitais e detecção facial). Eles são considerados "fatores de autenticação que estão em posse do usuário" e geralmente são objetos como chaves, cartões RFID e dispositivos (exemplo: computadores e celulares). Para conseguir comprometer esse tipo de fator, é necessário roubar o objeto ou realizar uma cópia perfeita do mesmo sem que o dono perceba, pois caso isso ocorra, há meios para bloquear o uso.

O quão segura são as chaves de acesso?

Como as invasões geralmente são bem-sucedidas ao obter códigos escritos para acessar aplicativos e sites, as chaves de acesso são imunes a uma grande variedade de ataques cibernéticos. Para dificultar ainda mais o acesso, ao serem armazenadas na nuvem, os dados normalmente são criptografados de ponta a ponta. Caso não saiba, a criptografia de ponta a ponta (E2EE ou End-to-end encryption) é uma forma de obter um sistema de troca de dados privado, onde somente os participantes autorizados podem acessar os arquivos, impedindo que o provedor do serviço utilizado, o provedor de telecomunicações, provedor de internet ou atores maliciosos utilizem informações dos usuários.

Por não utilizar senhas, as chaves de acesso também evitam os ataques de phishing, que consistem na utilização de engenharia social e fraude, onde os invasores tentam fazer com que a vítima revele informações confidenciais de alguma forma. Mas nem sempre a própria pessoa é responsável por revelar os seus dados. Através de uma prática chamada SIM swapping (ou SIM hijacking ou SIM splitting ou SIM jacking), o criminoso realiza a clonagem do cartão/chip SIM. Ao fazer isso, quando a vítima utilizar a autenticação de dois fatores (2FA), tanto ela quanto a pessoa que clonou o chip SIM receberão o código de acesso, permitindo que haja o acesso não autorizado de contas de e-mail, aplicativos de redes sociais e até mesmo contas bancárias, dependendo dos métodos de segurança utilizados.

Onde as chaves de acesso já estão presentes?

Atualmente, as principais empresas que oferece suporte às chaves de acesso são a Apple, o Google, a Amazon e a Meta, que implementou o método de acesso no aplicativo WhatsApp.

Como elas surgiram?

Através da parceria com a FIDO Alliance uma associação industrial aberta com foco no desenvolvimento e promoção de padrões de autenticação que "ajudem a reduzir a dependência excessiva do mundo em senhas", a Apple, o Google e a Microsoft anunciaram um trabalho conjunto para oferecer o suporte às passkeys em suas plataformas.